DMZ(DeMilitarized Zone)とは?ゆるーくわかりやすく解説

1. DMZとは?

DMZ(DeMilitarized Zone、非武装地帯)は、ネットワークセキュリティの分野で重要な役割を果たす構成の一つです。外部(インターネット)と内部(企業や家庭のネットワーク)の中間に位置するエリアを指します。このエリアは、外部からのアクセスが必要なサーバやサービスを配置するために設けられます。また、この設定は、外部からのアクセスを受け入れる必要があるが、内部ネットワークを完全に公開するわけにはいかないサーバー(Webサーバーやメールサーバーなど)を保護するために利用されます。

2. DMZの役割と設置目的

DMZは、主に以下の目的で使用されます。

2.1. 公開サーバの配置

Webサーバ、メールサーバ、FTPサーバ、プロキシサーバなど、外部からアクセスされることを前提とした公開サーバを安全に配置することができます。

例: 企業のWebサイト、顧客が利用するメールサービス

2.2. 内部ネットワークの保護

内部ネットワーク(LAN)を直接インターネットに接続せず、DMZを介することで、外部からの攻撃が内部に到達するリスクを低減します。

2.3. セキュリティの向上

ファイアウォールを使って、外部ネットワーク(インターネット)とDMZ、そしてDMZと内部ネットワークの間に異なるセキュリティポリシーを適用することで、段階的にセキュリティを強化します。

3. DMZとファイアウォール

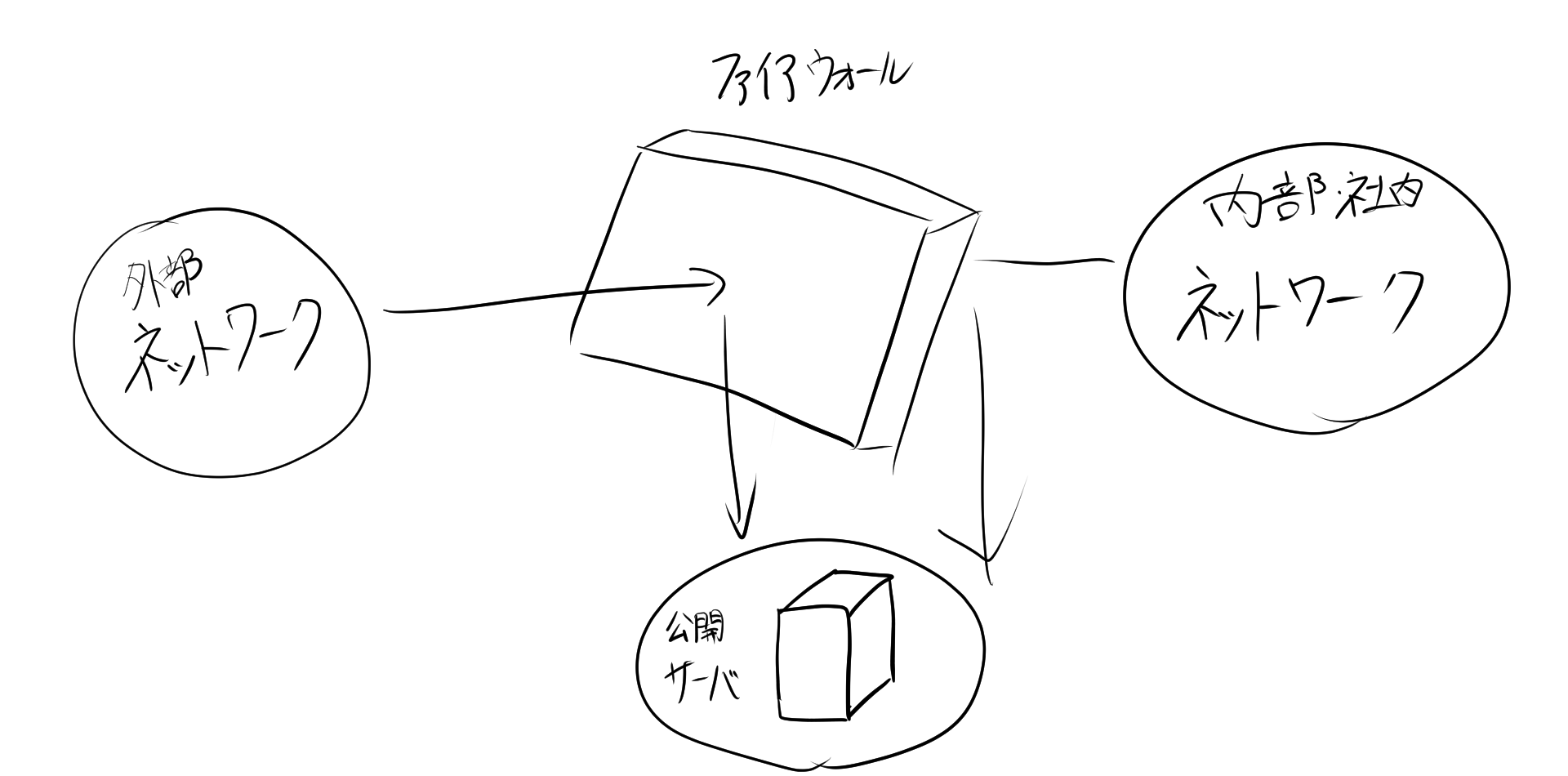

3.1. シングルファイアウォール

1つのファイアウォールを使用してDMZを構築する方法です。

- 外部ネットワーク用(インターネット向け)。

- 内部ネットワーク用(プライベートネットワーク向け)。

- DMZ用(外部に公開するサーバーが配置される)。

ファイアウォールが、外部ネットワーク、DMZ、内部ネットワーク間の通信を管理します。

3.2. デュアルファイアウォール

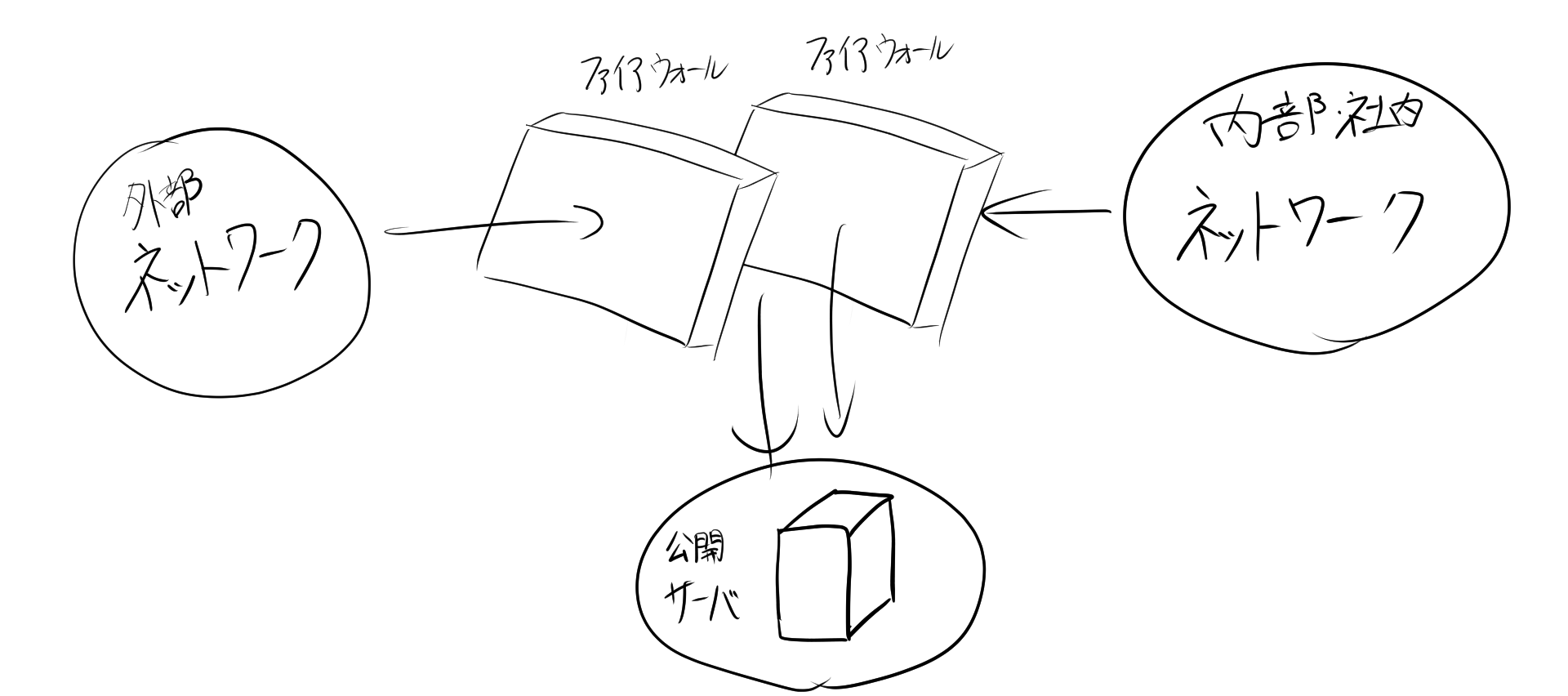

2つのファイアウォールを使用してDMZを構築する方法です。

- 外部ファイアウォール: インターネットとDMZの間を保護。

- 内部ファイアウォール: DMZと内部ネットワークの間を保護。

DMZは外部ファイアウォールと内部ファイアウォールの間に配置されます。

4. DMZが必要になるケース

DMZは、次のような場合に特に有効です。

- 外部アクセスが頻繁に発生するWebサービスを運用する企業。

- 内部ネットワークを厳重に保護したい場合。

- 外部クライアントが内部リソースにアクセスする必要があるが、直接の接続を避けたい場合。

5. まとめ

DMZは、外部からのアクセスが必要なサーバを配置するための安全なエリアを提供し、内部ネットワークを保護する重要な仕組みです。適切に構築されたDMZは、ネットワーク全体のセキュリティを大幅に向上させることができます。ただし、その効果を最大限に発揮するためには、ファイアウォールやサーバの適切な管理、監視システムの導入が不可欠です。